Une chose est claire, c’est que le USS Vincennes était en état de légitime défense. Cet accident tragique s’est produit dans un contexte d’attaques illégales iraniennes répétées, injustifiées et non-provoquées contre la marine marchande et les forces armées des Etats-Unis. Et il s’est produit au cours d’une attaque navale lancée par des navires iraniens contre un navire neutre et plus tard contre le Vincennes quand il est venu secourir le bateau innocent en perdition. Vice-président George H.W. Bush (Siège des Nations-Unies, le 14 juillet 1988)

Une chose est claire, c’est que le USS Vincennes était en état de légitime défense. Cet accident tragique s’est produit dans un contexte d’attaques illégales iraniennes répétées, injustifiées et non-provoquées contre la marine marchande et les forces armées des Etats-Unis. Et il s’est produit au cours d’une attaque navale lancée par des navires iraniens contre un navire neutre et plus tard contre le Vincennes quand il est venu secourir le bateau innocent en perdition. Vice-président George H.W. Bush (Siège des Nations-Unies, le 14 juillet 1988)

Tôt dans l’engagement, [le commandant anti-aérien / AAW] semble être arrivé à la conclusion que TN 4131 était un F-14 et représentait une menace hostile pour son navire. Il a accepté sans questionner les rapports combinés du TIC [Tactical Information Coordinator] et de l’IDS [Identification Supervisor], comme confirmant qu’il s’agissait d’un F-14. Il admet que son jugement a été influencé par l’avertissement de renseignement du 4 juillet, le récent déploiement de F-14 à Bandar Abbas, les observations précédentes d’un F-14 iranien émettant un code Mode II-1100, le P-3 iranien au nord-ouest comme possible plateforme de ciblage, et l’engagement de surface en cours. Général George B. Crist (09.08.1988)

La décision du commandant du VINCENNES d’engager TN 4131 reposait principalement sur les éléments suivants : (a) L’appareil avait décollé d’un aérodrome utilisé conjointement par des avions militaires et civils en Iran, se dirigeant directement vers son navire à une altitude relativement basse. (b) La piste 4131 était CBDR par rapport à l’USS VINCENNES et à l’USS MONTGOMERY. (c) TN 4131 volait à une altitude rapportée inférieure à celle observée précédemment par l’USS VINCENNES pour les vols commerciaux (COMAIR). De plus, il ne suivait pas exactement l’axe central de la route aérienne, contrairement à ce que l’USS VINCENNES avait constamment observé pour les vols commerciaux précédents. (d) Il semblait virer en direction de l’USS MONTGOMERY. (e) La piste 4131 était rapportée comme augmentant sa vitesse, diminuant son altitude et réduisant la distance. (f) Aucun ESM n’était détecté sur la piste 4131 ; cependant, les F-14… (g) L’appareil ne répondait pas aux avertissements verbaux diffusés sur IAD ou MAD. (h) La piste 4131 a été rapportée par le personnel de l’USS VINCENNES comme émettant un code Mode II-1100, qui historiquement correspondait aux F-14 iraniens. (i) L’appareil semblait manœuvrer pour se placer en position d’attaque. (j) L’identification visuelle de l’appareil n’était pas réalisable en raison de l’absence de patrouille aérienne de combat. (k) Des avions de chasse iraniens avaient volé en même temps que les hostilités de surface impliquant les forces américaines et iraniennes le 18 avril 1988. (l) Des avertissements avaient été émis concernant une activité hostile accrue pour la période de 48 heures incluant le week-end du 4 juillet. (m) Un P-3 iranien, en vol à l’ouest de l’USS VINCENNES, a viré en direction intérieure (inbound). (n) L’incident du Stark. (o) Les F-14 iraniens possèdent une capacité air-surface avec des missiles Maverick, des bombes en fer et des roquettes non guidées Eagle modifiées. (p) TN 4131 pouvait être une attaque suicide. (…) Le trafic aérien commercial, en particulier le trafic aérien commercial en provenance d’Iran, est exposé à un risque dans le golfe Persique tant que les hostilités se poursuivent dans la zone. À moins qu’un appareil ne puisse être identifié visuellement comme non menaçant, tout avion s’approchant d’un navire de la marine américaine peut être considéré comme une menace. Cependant, un avion à haute altitude (au-dessus de 25 000 pieds) ne sera probablement pas évalué comme une menace. (…) Tout avion, y compris les avions commerciaux, pourrait être utilisé dans un rôle de mission suicide ; par conséquent, les commandants ne peuvent pas ignorer un avion émettant un code IFF Mode III, volant dans un couloir aérien commercial et se trouvant en CBDR par rapport à leur navire. (…) Si nous devons opérer dans un conflit de faible intensité et en présence de trafic aérien commercial (COMAIR), nous devons nous entraîner à cet environnement, réel ou simulé. Nous demandons au CNO [Chief of Naval Operations] de développer une matrice d’identification à l’échelle de la flotte pour les environnements de trafic aérien dense dans les conflits du tiers-monde ou de faible intensité. Les doctrines d’entraînement des groupes de combat, les procédures AAW [Anti-Air Warfare], les instructions de combat des commandants de flottes numérotées et les phases de préparation doivent refléter un consensus sur les matrices d’identification afin de déconflicter le COMAIR au sein des zones de guerre, lorsqu’il est utilisé comme « couverture » pour des appareils militaires, ou lorsqu’il est utilisé comme attaquants suicides. Par exemple, les exercices de tir réel avec missiles pourraient inclure un pourcentage de drones entrants volant selon des profils COMAIR, avec les modes et codes appropriés, à proximité immédiate de cibles hostiles simulées. Une autre méthode consisterait à faire jouer aux avions agresseurs le rôle de COMAIR afin de mettre à l’épreuve les capacités de déconfliction des navires de surface, avec ou sans capacité d’identification visuelle (VID). Contre-amiral William M. Fogarty (09.08.1988)

L’Iran Air 655 n’était pas seul dans le ciel au-dessus du Golfe. Il y avait des avions américains, dont au moins un AWACS (système aéroporté d’alerte et de contrôle) et un E-2C Hawkeye. Plus significatif encore, surtout pour l’image qui se formait dans le CIC du Vincennes, il y avait un P-3 iranien qui s’était rapproché de 60 à environ 40 milles nautiques. Mis au défi, le P-3 a répondu qu’il vaquait à ses occupations et qu’il n’approcherait ni le Vincennes ni les autres navires du groupe tactique du croiseur. Les capacités iraniennes ont dû jouer un rôle majeur dans ce qui a suivi. L’Iran ne possédait pas de missiles Exocet à longue portée lancés depuis l’air, et ses attaques contre des navires de surface avaient généralement été menées avec des missiles Maverick, des armes guidées par télévision d’une portée de 0,5 à 13 milles nautiques. On savait que les F-14 iraniens pouvaient larguer des bombes non guidées (en fer) s’ils pouvaient s’approcher à moins de deux milles nautiques de la cible, et les équipages américains dans la région soupçonnaient que les F-14 avaient été modifiés pour lancer des missiles Harpoon, dont l’Iran avait reçu quelques exemplaires avant l’arrêt des livraisons d’armes américaines en 1979. Compte tenu de l’utilisation répandue de tactiques suicides par les irréguliers soutenus par l’Iran au Liban, les équipages américains devaient aussi soupçonner que les Iraniens pourraient tenter une attaque kamikaze contre un navire. Le capitaine Rogers devait également savoir qu’une grande force aérienne pourrait préférer utiliser un avion en retrait comme le P-3 pour fournir des informations sur la cible à l’attaquant, qui devrait s’approcher de la cible (et de ses défenses) pour attaquer. Le rapport officiel sur l’incident décrit le P-3 comme suivant un profil de ciblage typique (c’est-à-dire restant à distance de la cible tout en restant à portée radar). Le rapport n’indique pas si le P-3 utilisait son radar, mais il semble probable qu’il l’ait fait. Enfin, tous les navires dans le Golfe étaient exposés à des attaques par de petites embarcations rapides pilotées par le Corps des Gardiens de la révolution islamique (IRGC) et armées de roquettes et d’armes antichars d’infanterie. Bien que de telles embarcations ne puissent pas couler le Vincennes, elles pouvaient causer suffisamment de dommages en surface – par exemple en détruisant ses radars et systèmes de missiles – pour l’ouvrir à une attaque aérienne coordonnée. (…) Dans un sens plus large, il n’y avait pas vraiment grand-chose qui pouvait être fait pour éviter la destruction du vol 655. Les Iraniens faisaient périodiquement des menaces (par exemple, que le Grand Satan regretterait après le week-end du 4 juillet) qu’ils n’exécutaient pas. Mais leurs menaces devaient être prises au sérieux, et avaient donc des conséquences réelles. La différence de style entre les méthodes politico-militaires de certaines nations du Tiers-Monde et celles des pays occidentaux avancés devait inévitablement causer de sérieux problèmes. La perte de l’Iran Air 655 peut donc être attribuée aux attaques continues des Iraniens contre la navigation américaine et amie dans le Golfe, dans la mesure où ces attaques créaient une atmosphère où il valait bien mieux pour les forces américaines tirer que risquer les conséquences de ne pas tirer. Les conséquences de la destruction de l’Airbus étaient certainement profondes. L’Iran a presque immédiatement accepté le cessez-le-feu que les Nations Unies tentaient d’imposer. Il serait absurde d’imaginer que l’Airbus avait été envoyé au danger pour créer un climat dans lequel le cessez-le-feu devenait acceptable pour l’Iran. Cependant, il pourrait être raisonnable d’imaginer que les attaques iraniennes dans le Golfe visaient à provoquer un incident démontrant si clairement la puissance de leurs ennemis (en particulier des États-Unis) qu’il serait raisonnable pour eux d’accepter la paix, même après tant d’Iraniens tués dans la guerre. En abattant l’Airbus, le Grand Satan a donc montré sa puissance et sa cruauté. Le gouvernement iranien pouvait voir l’incident comme une démonstration que, bien qu’il ait bien combattu contre l’Irak, les termes de la guerre avaient changé drastiquement, et qu’il était désormais contraint de faire une forme de paix. Norman Friedman (US naval Institute, 1989)

Pendant des décennies, l’Agence nationale de sécurité américaine (NSA) a pu lire sans effort des messages ultra-sensibles interceptés dans toutes les parties du monde. Cet exploit extraordinaire n’était pas le fruit du travail d’un génie mathématicien du cyberespace. Ni le résultat de la domination de l’agence dans le domaine des superordinateurs, qui auraient soi-disant dépassé leurs rivaux les plus directs de plusieurs ordres de grandeur. La vérité est bien plus simple et assez troublante. Le jeu était truqué. Pendant un demi-siècle, Crypto AG, une entreprise suisse basée à Zoug, a vendu à plus de 100 pays les machines de chiffrement sur lesquelles leurs responsables comptaient pour échanger leurs messages les plus sensibles sur les plans économique, diplomatique et militaire. Crypto AG a été fondée en 1952 par le légendaire cryptographe suédois d’origine russe Boris Hagelin. Pendant la Seconde Guerre mondiale, Hagelin a vendu 140 000 de ses machines à l’armée américaine. « Entre-temps, Crypto AG a établi des relations de coopération de longue date avec des clients dans 130 pays », indique un prospectus de l’entreprise. La page d’accueil du site web de l’entreprise dit : « Crypto AG est le partenaire de sécurité de premier plan préféré des autorités civiles et militaires du monde entier. (…) Et pendant toutes ces années, les écoutes américaines pouvaient lire ces messages sans la moindre difficulté. Une décennie après la fin de la Seconde Guerre mondiale, la NSA, également connue sous le nom de « No Such Agency » [Aucune telle agence], avait truqué les machines Crypto AG de diverses manières selon les pays ciblés. Il n’est probablement pas exagéré de dire que cette version du XXe siècle du « cheval de Troie » est très probablement la plus grande arnaque de l’histoire moderne. (…) Au lendemain de la révolution islamique, l’Iran, assez logiquement, ne faisait plus confiance aux équipements de chiffrement fournis par des entreprises de pays de l’OTAN. La réputation suisse de secret et de neutralité a attiré les Iraniens vers Crypto AG, une vieille et vénérable entreprise. Ils n’ont jamais imaginé un instant que, joint au message chiffré, leurs machines Crypto transmettaient la clé permettant la description des messages qu’ils envoyaient. Le stratagème était parfait, indétectable pour tous sauf pour ceux qui savaient où regarder. Crypto AG a bien sûr nié les allégations en les qualifiant de « pure invention ». En 1994, l’entreprise a publié un message dans la presse suisse affirmant que « la manipulation des équipements Crypto AG est absolument exclue ». (…) Un livre publié en 1977 par Ronald Clark (The Man Who Broke Purple : The Life of Colonel William F. Friedman) révélait que William F. Friedman, un autre génie russe de la cryptographie (il a décrypté le code japonais pendant la Seconde Guerre mondiale) et ancien assistant spécial du directeur de la NSA, avait rendu visite à Boris Hagelin en 1957. Friedman et Hagelin se sont rencontrés au moins deux autres fois. Clark a été prié par la NSA de ne pas révéler l’existence de ces rencontres pour des raisons de sécurité nationale. En 1982, James Bamford a confirmé l’histoire dans son livre sur la NSA : The Puzzle Palace. L’opération portait le nom de code « Boris project ». En effet, Friedman et Hagelin avaient conclu un accord qui allait ouvrir la voie à la coopération de Crypto AG avec la NSA. Malgré ces indices très évidents, des pays comme l’Iran, l’Irak et la Libye ont continué à utiliser les machines Crypto AG pour chiffrer leurs messages. Et le Vatican aussi, parmi de nombreuses autres entités. En 1987, le correspondant d’ABC News à Beyrouth, Charles Glass, a été pris en otage pendant 62 jours au Liban par le Hezbollah, le groupe chiite musulman largement considéré comme fondé par Ali Akbar Mohtashemi lorsqu’il était ambassadeur d’Iran en Syrie au début des années 1980. Washington a affirmé que la NSA avait intercepté des câbles diplomatiques iraniens codés entre les ambassades d’Iran à Beyrouth et le groupe Hezbollah. Les Iraniens ont commencé à se demander comment les services de renseignement américains avaient pu casser leur code. Après que l’USS Vincennes eut abattu un Airbus iranien au-dessus du golfe Persique le 3 juillet 1988, « l’Iran a juré que les cieux pleuvraient de sang américain ». Quelques mois plus tard, le 21 décembre, une bombe terroriste a fait s’écraser le vol Pan Am 103 au-dessus de Lockerbie, en Écosse. Une fois de plus, la NSA a intercepté et décodé une communication du ministre iranien de l’Intérieur Ali Akbar Mohtashemi reliant l’Iran à l’attentat contre le Pan Am 103. (…) De plus, les services de renseignement israéliens ont intercepté une transmission codée entre Mohtashemi à Téhéran et l’ambassade d’Iran à Beyrouth concernant le transfert d’une importante somme d’argent au Front populaire de libération de la Palestine-Commandement général, dirigé par Ahmed Jibril, comme paiement pour l’attentat contre le Pan Am 103. Les Iraniens étaient désormais incapables d’expliquer comment les agences de renseignement occidentales et israéliennes pouvaient si facilement vaincre la sécurité de leur trafic diplomatique. La facilité avec laquelle l’Occident lisait les transactions codées iraniennes suggérait fortement que certains possédaient les clés de déchiffrement. En avril 1979, Shahpour Bakhtiar a été contraint de quitter l’Iran en tant que dernier Premier ministre du Shah. Il s’est réfugié en France où il vivait dans la banlieue ouest de Paris, à Suresnes. En juillet 1980, il a échappé de justesse à une tentative d’assassinat. Le 6 août 1991, Bakhtiar et son secrétaire personnel Katibeh Fallouch ont été assassinés par trois tueurs. Deux d’entre eux ont fui en Iran, mais le troisième, Ali Vakili Rad, a été appréhendé en Suisse. L’un des six complices présumés, Zeyal Sarhadi, était un employé de l’ambassade d’Iran à Berne et un petit-neveu de l’ancien président iranien Hashemi Rafsanjani. Les deux hommes ont été extradés vers la France pour y être jugés. (…) Le journal suisse Neue Zürcher Zeitung a rapporté que les États-Unis avaient fourni le contenu de messages iraniens chiffrés à la France pour aider le juge d’instruction Jean-Louis Bruguière à condamner Ali Vakili Rad et l’un de ses complices présumés, Massoud Hendi. Cette information a été confirmée par L’Express. L’interception et le décodage du message par la NSA ont permis d’identifier les meurtriers avant même que le meurtre ne soit découvert. À partir des reportages de la presse suisse et française, les Iraniens savaient désormais que les opérateurs SIGINT britanniques et américains avaient intercepté et décodé le message crucialement embarrassant. Quelque chose n’allait définitivement pas avec leurs machines de chiffrement. Hans Buehler était un vendeur de haut niveau de Crypto AG qui avait travaillé pour l’entreprise de Zoug pendant 13 ans. En mars 1992, Buehler, un homme robuste et jovial dans la cinquantaine, effectuait son 25e voyage en Iran pour le compte de Crypto AG. Puis, le 18 mars, il a été arrêté. Les agents du renseignement iranien l’ont accusé d’espionnage pour les États-Unis ainsi que pour l’Allemagne. Buehler a été placé en détention solitaire à la prison d’Evin, au nord de Téhéran. Il a été interrogé tous les jours pendant cinq heures pendant plus de neuf mois. (…) Buehler n’a jamais avoué aucun acte répréhensible de sa part ni de celle de Crypto AG. Il est apparu qu’il avait agi de bonne foi et les Iraniens ont fini par le croire. « Je ne savais pas que l’équipement était piégé, sinon les Iraniens me l’auraient fait avouer par leurs nombreuses méthodes. » En janvier 1993, après neuf mois de détention, Crypto AG [ou était-ce Siemens ?] a payé 1 million de dollars américains pour obtenir sa libération. [Mais] Crypto l’a licencié et a exigé le remboursement du million de dollars fourni à Téhéran pour sa libération. De retour à Zoug, Buehler a commencé à poser des questions embarrassantes sur les allégations iraniennes. Et les réponses tendaient à confirmer les soupçons iraniens. Bientôt, des reportages ont commencé à apparaître sur les chaînes de télévision et de radio suisses. Les grands journaux suisses et les magazines allemands comme Der Spiegel ont repris l’histoire. La plupart, sinon tous, sont arrivés à la conclusion que les équipements de Crypto AG avaient été truqués par un ou plusieurs services de renseignement occidentaux. (…) Buehler a contacté plusieurs anciens employés de Crypto AG. Tous lui ont admis, et finalement aux médias, qu’ils croyaient que l’entreprise coopérait depuis longtemps avec les services de renseignement américains et allemands. (…) Un document officiel de Crypto AG décrit une réunion d’août 1975 organisée pour démontrer les capacités d’un nouveau prototype. Le mémorandum liste parmi les participants Nora L. Mackebee, qui, comme son mari, était une employée de la NSA. (…) Dans les années 70, Motorola a aidé Crypto AG à passer des machines mécaniques aux machines électroniques. Bob Newman faisait partie des ingénieurs de Motorola travaillant avec Crypto AG. Newman se souvient très bien de Mackebee mais dit qu’il ignorait qu’elle travaillait pour la NSA. (…) Crypto AG a qualifié ces allégations de « vieilles rumeurs et pure invention ». Quand Buehler a commencé à suggérer ouvertement qu’il pouvait y avoir du vrai là-dedans, Crypto AG non seulement l’a licencié sur-le-champ, mais a aussi intenté une action en justice contre lui. Pourtant, Crypto AG a réglé l’affaire à l’amiable en novembre 1996, avant que d’autres anciens employés de Crypto AG ne puissent fournir des preuves au tribunal susceptibles de révéler des détails embarrassants. (…) La propriété de Crypto AG a été transférée à une société au Liechtenstein, puis à une société fiduciaire à Munich. Crypto AG a été décrite comme la fille secrète de Siemens, mais beaucoup croient que le véritable propriétaire est le gouvernement allemand. (…) Le service secret allemand, le Bundesnachrichtendienst (BND), est soupçonné d’avoir établi la connexion avec Siemens. (…) Les « observateurs » américains exigeaient l’utilisation de certains codes de chiffrement et le « bureau central des affaires de chiffrement » instruisait Crypto AG sur les algorithmes à utiliser pour créer ces codes. (…) Le 6 décembre 1994, un tribunal antiterroriste français spécial a condamné deux Iraniens pour le meurtre de Bakhtiar. Vakili Rad a été condamné à la prison à vie. Mais, à la consternation de tous les observateurs, Sarhadi a été acquitté. « La justice n’a pas été entièrement rendue pour des raisons d’État », s’est plainte la veuve de Bakhtiar. Il apparaît en effet que la France, la Suisse, le BND allemand et la NSA ont décidé de laisser Sarhadi libre afin de préserver le « secret » de la coopération Crypto AG avec la NSA. En 1991, les États-Unis et le Royaume-Uni ont inculpé deux Libyens pour l’attentat contre le Pan Am 103. À la surprise de nombreux observateurs, l’acte d’accusation ne mentionnait pas ceux que l’on croyait avoir commandité l’acte de terreur malgré le fait que leur culpabilité avait été établie par l’interception de communications officielles par plusieurs agences de renseignement. Pour de nombreux observateurs, la justice n’a pas été rendue au procès de Lockerbie. Se pourrait-il que les gouvernements américain et britannique aient décidé de sacrifier la vérité afin de préserver l'(in)efficacité de leur appareil de renseignement ? Ludwig De Braeckeleer

La destruction par les Américains d’un Airbus civil iranien au-dessus du Golfe en juillet 1988 selon nos sources, l’aviation militaire de la République Islamique voulait lancer une attaque de type kamikaze sur un porte-avion américain en utilisant l’Airbus de l’aviation civile comme un écran. L’airbus était utilisé pour masquer l’image radar des chasseurs bombardiers de la République Islamique. Le porte-avions américain a fait feu sur l’Airbus et tous les passagers avaient péri. Bien avant le 11 septembre 2001, l’utilisation d’un avion de ligne dans un acte de guerre est une innovation des services secrets des Mollahs. Iran-Resist

Suite au tardif repentir d’un policier suisse (prudent: il a attendu la prescription des faits!) qui reconnaît avoir introduit lui-même la pièce à conviction ayant servi à faire condamner un agent libyen dans l’affaire de l’attentat contre l’avion de la Panam au-dessus de Lockerbie qui avait 270 morts en 1988 …

Petit retour, avec Iran-Resist, sur les vrais commanditaires de l’attentat (comme d’ailleurs apparemment de celui du DC10 d’UTA, qui avait fait 170 morts au-dessus du désert du Ténéré l’année suivante), iraniens bien sûr et comme d’habitude derrière le rideau de fumée d’un de leurs groupes terroristes affidés, en l’occurrence le FPLP d’Ahmed Djibril basé alors à Damas (les Lybiens jouant les « lampistes »?).

Et les vraies raisons des services occidentaux, sans compter peut-être l’impossibilité de révéler la véritable source de leurs informations, pour avoir abandonné ce qui avait été en fait la première piste envisagée: d’abord, du côté américain, la nécessité en 1990 d’intégrer la Syrie à la Coalition de la 1e guerre du Golfe ainsi que, du côté français, la récupération de nos otages du Hezbollah au Liban.

Mais aussi peut-être… le vrai mobile des deux attentats, à savoir la vengeance pour la destruction d’un avion de ligne iranien (Airbus) par un croiseur américain (USS Vincennes) au-dessus du Golfe en juillet 1988 (peu après, à un mois de la fin de la Guerre Iran-Irak, la destruction d’une frégate américaine par une mine iranienne), derrière lequel (13 ans avant le 11/9: 290 morts pour lesquels les EU ont versé $61.8 millions) les services secrets iraniens tentaient de dissimuler une attaque-suicide (avec un chasseur P3)?

Lockerbie : La piste Irano-syrienne revient…

Iran-Resist

28.08.2007

Ulrich Lumpert, l’un des principaux témoins à charge contre la Libye dans l’attentat contre un Boeing 747 de la Pan Am, affirme avoir menti à la police écossaise chargée de l’enquête. Cette déposition remet en cause la responsabilité de la Libye dans cet attentat qui a fait 270 morts. Cette déposition innocente Abdelbasset al-Megrahi, haut responsable des services secrets de Tripoli, qui purge une peine de prison à vie près de Glasgow, et relance la piste dite iranienne…

Le récit du témoin menteur a été publié par Le Figaro. L’homme affirme avoir menti dans un moment de dépression. Lumpert assure avoir « volé » un retardateur, élément électronique destiné à déclencher une explosion à une heure déterminée, dans le laboratoire de Mebo où il travaillait, pour le remettre à un policier écossais lié à l’enquête, dont il cite le nom. La société zurichoise Mebo avait bien vendu des retardateurs à la Libye et la pièce introduite frauduleusement dans le dossier établissait un lien entre la Libye et l’attentat. A l’époque, Mebo avait affirmé que la pièce présente dans le dossier était différente des retardateurs livrés à Tripoli. Mais les dés étaient jetés. Lumpert avait par la suite lors du procès fait semblant d’identifier cette pièce à conviction qu’il avait lui-même introduite frauduleusement dans le dossier.

Cette déposition inattendue et la relance de la piste initiale ont un parfum politique. Tout dépend de l’attitude de Téhéran. S’il se montre plus coopératif dans le dossier nucléaire. Les relanceurs ont les moyens d’accabler la Syrie au lieu de l’Iran car l’attentat a été commandité par le régime des mollahs et exécuté par le FPLP, un mouvement palestinien financé par les mollahs qui a aussi son siège à Damas.

Il y a donc deux pistes exploitables dans cette nouvelle relance. Il y avait eu une autre relance en août 2005, quand Téhéran refusait la fabuleuse offre commerciale de l’Europe en échange d’une suspension de ses activités nucléaires.

Le Figaro avait publié l’information le 30 août 2005… et dans l’article de Jacques Duplouich, il était question d’une implication iranienne ! Dans cet article consacré au témoin menteur, il n’est nulle trace des conclusions de Jacques Duplouich en 2005.

Pour compenser ce manquement, nous vous renvoyons vers l’un des premiers articles complémentaires du site Iran-Resist : Lockerbie : Où l’on reparle d’une implication de l’Iran ?

Voir aussi:

Lockerbie : Où l’on reparle d’une implication de l’Iran?

Iran-Resist

30.08.2005

Jacques Duplouich, correspondant du Figaro à Londres a consacré un article à des révélations sensationnelles sur l’attentat aérien de Lockerbie survenu en 1988.

Jacques Duplouich se contente de rapporter les dernières évolutions de cette affaire :

– La justice écossaise a-t-elle jugé « le » vrai responsable de la tragédie de Lockerbie ?

La justice écossaise a-t-elle jugé « le » vrai responsable de la tragédie de Lockerbie ? Le doute s’installe au Royaume-Uni. De nouveaux éléments du dossier et une révélation sensationnelle viennent tarauder le bien-fondé du verdict qui, en janvier 2001, a condamné le Libyen Abdel Basset Ali al-Megrahi à 27 ans de détention pour 270 meurtres : les 259 passagers et membres d’équipage du vol PanAm 103 et 11 résidents du village de Lockerbie, en Écosse.

Agent des services de sécurité du colonel Muammar al-Kadhafi, al-Megrahi n’a cessé de clamer son innocence. Il a été reconnu coupable, par une cour écossaise siégeant aux Pays-Bas, d’avoir disposé une radiocassette truffée d’explosif Semtex, activée par un détonateur sophistiqué, dans une valise introduite le 21 décembre 1988 dans la soute à bagages du Boeing 747 de la PanAm. L’avion, qui assurait la liaison Londres-New York, avait explosé au-dessus de la petite ville écossaise de Lockerbie, 38 minutes après le décollage.

L’expertise scientifique a tenu un rôle déterminant dans l’argumentation de l’accusation. Alan Feraday, l’un des quatre experts en explosifs commis par la justice, avait reconstitué la machine infernale dissimulée dans le bagage grâce à un fragment de circuit intégré de la radio cassette. Toutefois, « cette pièce à conviction, décisive, est la seule ayant été visiblement altérée » relève Jim Swire, père d’une victime et porte-parole des plaignants de Lockerbie.

La compétence d’Alan Feraday, ancien employé du Royal Armaments Research and Development Establishment, est contestée par la justice elle-même. Sept ans avant le procès du drame de Lockerbie, le Lord Chief Justice (président de la Cour de cassation) avait tonné contre l’expert infondé, selon lui, à se présenter comme « un expert en électronique ». Dans deux autres cas – le dernier en date, en juillet dernier – des condamnations prononcées sur la foi de ses expertises ont, aussi, été cassées.

La déclaration d’un policier écossais « de haut rang » – mais anonyme – ayant participé à l’enquête et, aujourd’hui, à la retraite, renforce la suspicion. Selon lui, et à l’appui du témoignage transmis par un ancien agent de la CIA aux avocats d’al-Megrahi, la centrale de renseignements américaine aurait « écrit le scénario » accablant la Libye dans l’attentat. L’indice identifié par Alan Feraday comme étant un élément du détonateur aurait, dit-il, été « fabriqué » et « planté » par des agents de la CIA qui enquêtaient sur la tragédie.

Pourquoi l’ancien policier a-t-il tardé à se manifester ? Il avance d’une part « la peur d’être vilipendé en n’apparaissant pas solidaire ». Il exprime, d’autre part, « la conviction », au moment où il s’est avisé du magouillage, que la perspective d’un procès était « rien moins qu’une certitude ».

A la question de savoir pourquoi la CIA aurait induit sciemment les enquêteurs en erreur, le policier n’apporte pas de réponse. Mais, il est vrai que l’activité des agents américains soulève bien des questions. Ainsi, ils ont occupé le terrain de Lockerbie – avec préséance sur les inspecteurs écossais – dans la recherche d’indices. Ils ont récupéré la valise d’un des leurs, victime de la tragédie, ils l’ont vidée, avant de la restituer, dûment nettoyée, comme « preuve matérielle ».

Pourquoi la piste libyenne a-t-elle été privilégiée alors qu’une autre, crédible, conduisait au Front populaire de libération de la Palestine-Commandement général d’Ahmed Djibril et à son commanditaire, l’Iran. Autant d’interrogations sans réponses, pour l’heure. La Commission de révision des affaires criminelles, saisie du cas d’al-Megrahi, pourrait, 17 ans après les faits, relancer l’enquête si elle devait conclure à l’iniquité du procès.

«Les révélations » tardives sur l’attentat de Lockerbie sont en rapport avec l’éjection de la Troïka des «négociations» sur le nucléaire iranien.

Bon nombre de procès qui impliquent les services secrets du régime des Mollahs avaient été mis en sommeil ces dernières années pour plaire aux Mollahs et créer la «Confiance» si nécessaire pour aboutir à un accord sur le nucléaire.

Dans différents pays, on assiste à la réouverture de dossiers sur des meurtres, enlèvements ou attentats. L’affaire de Lockerbie en est la plus spectaculaire illustration. Une fois de plus la recherche de la justice n’est pas le but visé, mais bien de mettre une pression sur le régime des Mollahs ou de préparer l’opinion à une avalanche de sanctions vis-à-vis de l’Iran. Soyons-en satisfaits tant pour les familles des victimes que pour les iraniens eux-mêmes qui sont les grands oubliés de l’histoire de l’humanité.

Quelques faits

En juin 2000, un transfuge des services secrets iraniens confirmait l’implication des Mollahs dans cette affaire comme cela avait déjà été dit.

Le 24 février 1992, le « Sunday Times » publiait un rapport secret de l’OLP affirmant que l’Iran, et non la Libye, était à l’origine de l’attentat de Lockerbie qui fit 270 morts en décembre 1988. L’explosion en vol d’un avion de ligne de Pan Am, aurait été ordonnée et financée par Ali Akbar Mohtashami en représailles de la destruction par les Américains d’un Airbus civil iranien au-dessus du Golfe en juillet 1988 (voir plus bas nos révélations sur cette affaire). La bombe de Lockerbie aurait été fabriquée par Khaisar Haddad, connu sous le nom d’Abou Elias, un chrétien libanais. L’OLP estime qu’Abdel Baset Ali Mohamed El Megrahi et El Amin Khalifa Fhimah, deux Libyens soupçonnés par les Américains et les Britanniques d’être les auteurs de l’attentat, ne sont que des « techniciens » de bas niveau, bref des lampistes.

Il faut se rappeler que la première piste d’enquête dans l’attentat de Lockerbie conduisait au FPLP-Commandement Général (groupe terroriste financé par les mollahs) qui a aussi son siège à Damas.

Cette piste avait été abandonnée en 1990-91, quand il fallut intégrer la Syrie à la « Coalition de la 1e guerre du Golfe ». FPLP-CG est également soupçonné dans le cas de l’attentat du DC10 de l’UTA, qui a explosé au-dessus du désert du Ténéré, causant 170 morts, le 19 septembre 1989.

Pierre Péan s’intéressa à cet attentat dans son livre « Manipulations africaines : qui sont les vrais coupables de l’attentat du vol UTA 772 ? ». Selon Pierre Péan, le juge Bruguière a orienté l’enquête de manière intentionnellement erronée sur demande de l’appareil d’Etat pour accuser à tort la Libye et disculper l’Iran et la Syrie, les véritables auteurs de l’attentat via l’Hezbollah.

« Mais la désignation du bouc émissaire libyen n’a pas soulagé seulement les Etats-Unis, elle a constitué une aubaine pour quelques hommes politiques français empêtrés dans de délicates transactions clandestines afin de faire libérer nos otages au Liban contre promesses faites à l’IRAN et au Hezbollah », Péan, (4e de couverture).

« Avec le recul, il est effectivement intéressant de souligner que la piste libyenne s’est imposée au même moment dans les deux dossiers, Lockerbie et le DC10 UTA, alors que dans les deux cas, tous les services de renseignements occidentaux privilégiaient l’implication du FPLP-CG. Dans les deux cas, une preuve scientifique confortait l’implication d’Ahmed Jibril : le Toshiba pour Lockerbie, la valise d’Abou Ibrahim pour le DC10, p.68 ».

Nous espérons que dans l’intérêt des victimes et du peuple iranien, les Européens utiliseront tout ce dont ils disposent comme preuves contre les Mollahs pour imposer des sanctions très significatives contre leur régime afin d’aider indirectement le soulèvement du peuple iranien soumis.

La destruction par les Américains d’un Airbus civil iranien au-dessus du Golfe en juillet 1988| selon nos sources, l’aviation militaire de la République Islamique voulait lancer une attaque de type kamikaze sur un porte-avion américain en utilisant l’Airbus de l’aviation civile comme un écran. L’airbus était utilisé pour masquer l’image radar des chasseurs bombardiers de la République Islamique. Le porte-avions américain a fait feu sur l’Airbus et tous les passagers avaient péri. Bien avant le 11 septembre 2001, l’utilisation d’un avion de ligne dans un acte de guerre est une innovation des services secrets des Mollahs.

COMPLEMENT:

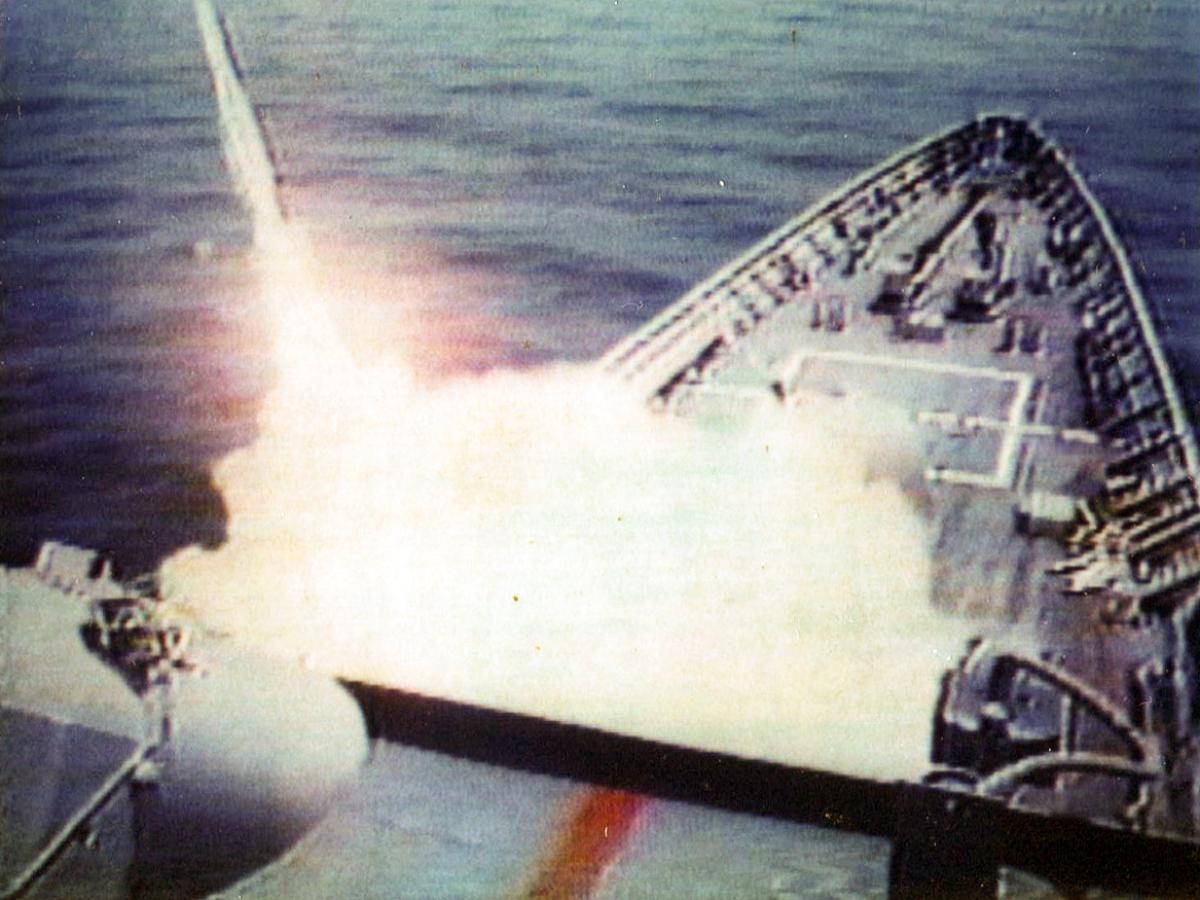

On 3 July 1988, the guided-missile cruiser Vincennes (CG-49), on patrol in the Persian Gulf, shot down an Iran Air Airbus, Flight 655, killing all 290 passengers and crew. This incident—analyzed in detail immediately afterward—clearly illustrates both the capabilities and the inherent limitations of modern weapon systems, particularly when they are used in scenarios different from those for which they were designed.

The missile cruiser is equipped with the Aegis weapon system, which is built around an electronically scanned SPY-1A radar, an unusually clear display system (four large-screen displays), and the Standard missile. (The ship carried SM-2 Block II missiles during the engagement.) The SPY-1A radar automatically detects and tracks any air target in its vicinity, filtering out “false” targets—ones that are not moving in a physically intelligible way.1

SPY-1A and the Aegis system were designed primarily for fleet air defense in a dense, high-speed environment, such as the Norwegian Sea. The system gives the ship an unusually clear two-dimensional (range and bearing) picture of air activity out to a considerable distance, and it automatically computes engagement orders for all the targets it tracks. That makes it possible for the ship to engage any of the targets with little delay, once the target has been identified as hostile. Since the system is intended for use in a high-threat environment, emphasis is placed on quick and accurate identification of friendly aircraft—which can be expected to make special efforts to avoid being shot down, such as flying along preselected corridors that can be laid down on the large-screen displays—and engagement of hostile contacts.

For a given target, the large-screen display shows only a vector, giving course and speed (not altitude, since the display is necessarily two-dimensional).2 It is up to combat information center (CIC) personnel to decide just what the target is, and typically they begin by tagging it as an unknown, with a track number or “TN.” In a hostile area such as the Persian Gulf, unknown often must equate to “probably hostile.” From the moment of detection until it faded from the radar, the Vincennes’s CIC identified Iran Air 655 only as unknown TN 4131. TN 4131 closed steadily on a constant bearing: it seemed to be flying directly toward the Vincennes on a classic attack path. Moreover, while TN 4131 closed, the ship was engaging two Iranian gunboats. Given the overall situation, the men in the CIC, including the ship’s captain. Will Rogers III, had good reason to believe that it might be an Iranian aircraft about to attack them. The issue then became how long they had to identify TN 4131 before firing.

Although the radar performs surveillance well (as demonstrated, for example, both off Lebanon and during the 1985 Achille Lauro incident), it is primarily a means of effective fire control, and the design is probably biased in that direction, naturally. In particular, the integration of the radar with its associated identification friend or foe (IFF) system was not very strong. For example, the IFF operator had to move a range gate manually to track an incoming target. He could, therefore, accidentally associate the IFF response of one aircraft with another.

All current IFF systems use interrogators and transponders. The interrogator, which typically has a wider beam than the associated radar, sends a coded signal, and the transponder (which is omni-directional) replies. Responses can be in various modes and include a four-digit code. In this case, Mode II was associated with Iranian military aircraft and Mode III with civilian aircraft, although during the inquiry it was stated that Iranian military aircraft used both Modes II and III.

The Vincennes had been in the Gulf since 16 May, having been detached from a fleet exercise (FleetEx 88-2) on 20 April. She had undergone a variety of refresher training, including special exercises for Middle East Force ships that covered air intercept and antimissile defenses; terrorist aircraft training against, for example, the threat posed by a non-military aircraft on a kamikaze-type mission; and terrorist small boat and antiswimmer defenses.

The entire U. S. Middle East Force was alerted to a possible Iranian attack—including a suicide air attack—during the 4 July weekend. Iranian activity had been increasing for some time, and the Iranian government was under pressure to show some response to Iraqi victories on land. Given the widespread assumption in the Iranian government that the United States was backing Iraq, it would have been logical to assume that an attack on U. S. forces would have been an appropriate reaction. During the period immediately before the 4 July weekend, Iranian F-14 fighters began flying from the Bandar Abbas airfield.

The Vincennes detected Iran Air 655 just after it took off, about 47 nautical miles from the cruiser. It was never identified. Because the cruiser was almost directly under one of the boundaries of the commercial airline route from Bandar Abbas to Dubai, an airliner flying along the corridor (but off-center) would necessarily be a radar target closing steadily on a constant bearing. In other words, the contact would seem to be threatening the ship. That would not necessarily cause the ship to shoot it down, but it would be an important consideration in the crew’s monitoring of the target.

Iran Air 655 was not alone in the air over the Gulf. There were U. S. aircraft, including at least one AWACS (airborne warning and control system) aircraft and one E-2C Hawkeye. More significant, especially for the picture building in the Vincennes’s CIC, there was an Iranian P-3, which had closed from about 60 to about 40 nautical miles. When challenged, the P-3 replied that it was going about its business and would not be approaching either the Vincennes or the other ships in the cruiser’s task group.

Iranian capabilities had to play a large role in what followed. Iran did not possess long-range, air-launched Exocet missiles, and its attacks on surface ships had generally been executed using Maverick missiles, television-guided weapons with a range of 0.5 to 13 nautical miles. It was known that Iran’s F-14s could drop unguided (iron) bombs, if they could approach to within two nautical miles of a target, and U. S. crews in the region suspected that the F-14s had been wired to launch Harpoon missiles, a few of which Iran had received before U. S. arms deliveries ceased in 1979. Given the widespread use of suicide tactics among Iranian-backed irregulars in Lebanon, U. S. crews also must have suspected that the Iranians might try a kamikaze attack on a ship.3

Captain Rogers would also have been aware that a large air force might prefer to use a stand-off aircraft like the P-3 to provide target information for the attacker, who would have to close the target (with its defenses) in order to attack. The official report about the incident describes the P-3 as flying a typical targeting profile (that is, standing clear of the target but remaining within radar range). The report does not indicate whether the P-3 was using its radar, but it seems likely that it was.4

Lastly, all ships in the Gulf were subject to attack by small fast craft manned by the Iranian Revolutionary Guards Corps (IRGC) and armed with rockets and infantry antitank weapons. Although such craft could not sink the Vincennes, they could do sufficient topside damage—knocking out her radar and missile systems, for example—to open her to a coordinated air attack.

The attack on the USS Stark (FFG-31) in May 1987 had demonstrated that Gulf War combatants would not necessarily make unusual efforts to identify large naval targets before attacking. Moreover, if the Iraqis, who were benefitting from U. S. friendliness, had attacked—accidentally or not—a U. S. warship, the Iranians, who blamed the “Great Satan” for their problems (and who had already lost a major battle to U. S. naval forces in April) were certainly much more likely to attack.

Early on 3 July, the Vincennes launched her LAMPS III helicopter to investigate a report of small Iranian gunboats. The craft fired at the helicopter, and the cruiser moved into position to drive them off; the helicopter then returned to the ship. The boats, which were faster than the cruiser, did not leave the area even after the cruiser began to fire. (Experience showed that such boats were most dangerous during high-speed passes close to ships.) After requesting permission from Commander Middle East Force, the Vincennes engaged the boats, which were closing at high speed. Later bullet damage was found on the cruiser’s starboard bow.

The Vincennes has two Mk-45 5-in./54-cal. guns and two Phalanx close-in weapon system (CIWS) defensive guns; the latter cannot engage surface targets.5 On this particular day, the forward 5-inch gun mount failed after one minute: a round had been chambered but would not fire.6 That left only one gun mount to engage as many as four surface contacts. The ship had to maneuver violently (30° turns at 30 knots) to keep the after 5-inch mount bearing on these boats, and that, in turn, made life in the CIC uncomfortable. This battle lasted 17 minutes, during which time the ship fired 72 rounds. The USS Elmer Montgomery (FF-1082), steaming nearby, sank one of the small boats.

The Vincennes first detected Iran Air 655 two minutes before the surface action began, while the cruiser was being threatened. The Vincennes’ CIC identified the contact as “unknown—assumed enemy.” This radar echo was identified with a Mode III IFF response, but the IFF operator also had a Mode II response at Bandar Abbas airport.7

The captain and his antiaircraft warfare (AAW) officer saw a vector, representing Iran Air 655, pointing at them and closing. They challenged it seven times, even though their ship was maneuvering during a gun action. The USS Sides (FFG-14) challenged the unknown air target five times. It never replied, nor did it maneuver evasively.8

In the CIC, the tactical information coordinator (TIC) sat at a digital (or character) read-out console. He later said that he had been concerned that, in concentrating on the hot surface action, the captain and his AAW coordinator would ignore the closing air target. He therefore called out the air target’s altitude (which he read as decreasing at 1,000 feet per mile) whenever he could, using command communications circuit 15, which the captain and AAW officer heard.9

The captain could wait only so long to take action. His Standard missiles could not intercept targets inside a substantial minimum range.10 Moreover, much depended on the nature of the threat. If it was a small missile, then it could be argued that a gun, such as the ship’s Phalanx CIWS, could probably deal with it, even if he failed to fire in time. (Note, however, that only one of the Vincennes’s two Phalanxes was working, and that the only available 5-inch gun already was thoroughly occupied.) If, however, the captain was dealing with a possible suicide attack, then nothing short of a missile could protect his ship from serious, perhaps fatal, damage.

The AAW coordinator in the CIC asked to fire as soon as the unknown target came within 20 nautical miles. The captain waited as long as he thought he could. He authorized firing about seven minutes after the first detection of the air target, when it was ten nautical miles away. The Vincennes fired two missiles, and the airliner was hit at a range of about seven nautical miles, 17 seconds after the missiles left their rails.

Captain Rogers later reported that the key indicators that the unknown target was hostile had been its unwillingness to answer his challenges, its constant approach, and the apparent difference between its behavior and that of other commercial aircraft.11 Moreover, because of the error in IFF range-gating, the airplane had been identified tentatively as an F-14. Visual identification (for example, using a television camera) was impossible because the day was hazy, with a ceiling of only about 200 feet.

The most important consideration was the expectation that the Iranians would mount a major attack on the “Great Satan,” which they blamed for their misfortunes. All the pieces seemed to be present: the speedboats deployed to disrupt AAW cover; the targeting P-3; and the attacking F-14, which was clearly not transmitting so as to avoid alerting the target and which was flying along an airline corridor so that its intentions would be discovered only at the last possible moment. The potential for damage to the Vincennes was so great, given this context, that Captain Rogers had to react when he was told that the target was diving to attack.

In fact, the pieces did not fit together. The Airbus was climbing toward cruising altitude when the TIC said it was diving. The airliner’s weather radar was probably out of order. Its IFF transponder was working properly. Almost certainly the airport at Bandar Abbas was entirely unaware that the airliner was being sent over an ongoing surface battle, since the IRGC seems to have had little or no detailed instruction from the top. By this phase of the war, the Iranian command structure was badly disorganized.

Captain Rogers, therefore, took the only reasonable course of action, given the incomplete information available to him. It is important to emphasize that, even had he known that the approaching aircraft was an Airbus, he could not have been sure that it was not intending to attack him, since, like an F-14, it would have made an effective kamikaze. In this sense, the key evidence, which was quite reliably given, was the airliner’s refusal to veer off when warned. It is unknown, of course, whether the pilot understood the warning. (Reportedly the Iranian government instructed its airline pilots not to reply to such challenges. Because airline pilots varied in their responsiveness, emergency turns could bring an airliner almost onto a collision course with another, as actually happened to a British Airways flight after the attack on the Stark the previous year.)

As soon as the unknown target had been identified as a civilian airliner, the tapes of the Vincennes’s Aegis data were analyzed. It turned out that the Airbus had indeed been climbing, a point that might have helped Captain Rogers decide not to shoot when he did. The conclusion seems to have been that the TIC, who was not experienced, had been reading the decreasing range figures as decreasing altitude, and that others in the CIC, expecting an attack, had accepted these data willingly. The TIC’s error was ascribed to the stress of a hot combat situation, and also to the human tendency to accept data that fit a preconceived picture. Air engagements move so quickly that no command system can be designed to check and recheck such data—which, after all, are supplied up the chain of command by trusted subordinates. One lesson learned, then, is that it would be useful to provide altitude data (or at least altitude trend data) directly on the large screen display that the captain and his AAW officer use for decision-making. Another is that the more graphic the presentation of data, the less chance that it will be misread (misinterpretation is a more difficult issue).

In a larger sense, there was not really much that could have been done to avert the destruction of Flight 655. The Iranians periodically made threats (for example, that the Great Satan would be sorry after the 4 July weekend) that they did not execute. But their threats had to be taken seriously, and thus had real consequences. The difference in style between the politico-military methods of some Third World nations and those of the advanced Western countries must inevitably cause serious problems.12

The loss of Iran Air 655, then, might be ascribed to the Iranians’ continued attacks on U. S. and friendly shipping in the Gulf, in that these attacks created an atmosphere in which it was much better for U. S. forces to shoot than to risk the consequences of not shooting. The consequences of the destruction of the Airbus were certainly profound. Iran almost immediately accepted the ceasefire that the United Nations had been trying to impose. It would be fatuous to imagine that the Airbus had been sent into danger in order to create a climate in which the cease-fire became acceptable for Iran. However, it might be reasonable to imagine that the Iranians’ attacks in the Gulf were intended to cause some incident that so demonstrated the power of their enemies (particularly of the United States) that it would be reasonable for them to accept peace, even after so many Iranians had been killed in the war. By shooting down the Airbus, therefore, the Great Satan showed its power and its ruthlessness. The Iranian government could see the incident as a demonstration that, although it had fought well against Iraq, the terms of the war had changed drastically, and thus that it was now compelled to make some kind of peace.

The answer to whether it will happen again is almost certainly yes, as long as the Third World continues to seethe and U. S. interests continue to demand a military presence. A future Captain Rogers would still have to fire based on incomplete data, and his CIC would still be trying to guess what lurked in the mind of the pilot of an approaching aircraft. The urgency of firing might be relaxed if ships (and their combat systems) were much more survivable, and if they had much more powerful, short-range defenses, but neither development is likely in the short term. Nor can it be hoped that officers on board ships will develop a miraculous resistance to the stress of combat. The Navy can do better; crews can use display systems better adapted to surveillance (for example, with better graphics for altitude). But the Navy and its crews on the front lines cannot really do that much better.

The main lesson, then, is that wars beget accidents, and that accidents—terrible accidents like—are unavoidable, however good the men involved.

1. Such filtering is essential if the system is to deal only with real data. It would, for example, reject some signals coming from distant targets that might appear through ducting, since those targets would seem, to the radar, to be moving unphysically. Ducting is common in the Persian Gulf, and on 3 July, the radar was functioning in both a surface duct (up to an altitude of about 485 feet) and in a surface evaporation duct (up to an altitude of about 78.5 feet). At least some radar signals are trapped in such ducts, which act like waveguides, and can travel far beyond the horizon. The ship receives echoes from distant targets (beyond its unambiguous radar range) as apparent echoes from much closer ones. Radars, such as SPY-1A, typically use special electronic techniques, such as a jittered pulse repetition frequency, to resolve such ambiguities. These points are complicated by the threat—particularly in the Middle East—of unconventional attack by, for example, slow civilian-type aircraft, which might normally be rejected altogether by the weapon system.

2. This is typical of modern radars, which provide processed video rather than the blips (“raw video”) of the past. Uninformed critics have suggested that if raw video had been supplied, the CIC could easily have distinguished the massive blip of an Airbus from the presumably much smaller one produced by an F-14. Some even imagined that modem radars provide, literally, pictures of the physical configuration of approaching aircraft. In fact, the shape of a raw video blip is a poor indicator of target size and shape, particularly when the target may have features, such as the large antenna of the F-I4’s AWG-9, that greatly increases its radar cross section. Imaging radar has been suggested as a means of noncooperative identification, to circumvent the obvious limitations of IFF, but it has not been implemented in any existing system; nor is it clear that it can be implemented in a long-range search radar such as the SPY-1A.

3. There is a brief allusion to such a possibility in one of the endorsements to the official report, but it is not clear whether a suicide attack by a large modem aircraft is meant. Given the lack of spares (because of the U. S. arms embargo), though, it would be reasonable to suspect that aircraft like Iran’s F-14s were becoming increasingly difficult to maintain, and therefore would have become expendable.

4. It was widely reported after the Falklands Conflict that the Argentine Super Etendard that attacked and hit HMS Sheffield had been coached into place by a patrol aircraft, a P-2 Neptune equipped with a surface search radar. The P-3 Orion is the lineal descendant of the P-2, and has a similar surface search capability. Of course, its use of this capability would not show that any particular attack was occurring.

5. Phalanx has an inherent capability to be wired so that it can engage such targets in local control, but the Navy disapproved the modification involved, presumably to keep the guns always available for antimissile defense.

6. Because the Mk-45 gun mount is entirely unmanned, a round that has not fired. Properly can be removed only by opening the gunhouse, something that is almost impossible during combat. The mount was designed with unmanned operation in mind (that is why it fires relatively slowly) and is usually quite reliable.

7. The operator did not move his range gate with the target, and therefore misidentified the Mode II IFF response with this target. Movement of the IFF range gate is semiautomatic. In a conventional mechanically scanned radar, the IFF interrogator automatically points at the radar’s target, and thus it is much more difficult to make this kind of error. Electronic scanning (as in the SPY-1A) has so many advantages over mechanical scanning, particularly when high-speed targets are involved, that this IFF advantage would seem minor at best.

8. It would later be pointed out that, after the Stark incident, the U. S. government had issued a general warning (Notice to Airmen) to the effect that U. S. ships in the Gulf would fire to protect themselves against aircraft that seemed to be flying threatening courses. The notice specified the radio channels on which warnings would be sent. Tapes of the Vincennes’s radio communications show that the messages sent to Iran Air 655 read as follows: “Unidentified Iranian aircraft on course 203, speed 303, altitude 4,000, this is U. S. naval warship, bearing 205, 40 miles from you. You are approaching U. S. naval warship operating in international waters. Request you state your intentions.’’ A later warning added, “You are standing into danger and may be subject to USN defensive measures. Request you alter course immediately to 270.’’

9. The TIC was misreading his instrument, and presumably he was under stress because he believed he was under attack. In the CIC of the nearby frigate Sides, which was clearly not under attack, evaluation was cooler, and at least some personnel in her CIC tentatively identified the unknown track as an airliner. That inclusion was probably made partly because Sides‘s IFF, physically attached to her SPS-49 radar, correctly read the civilian (Mode III) signals emitted by the target. Sides was tracking the target in altitude, probably using its Mk-92 fire control radar (Mk-49 is two-dimensional, only). The Sides’s captain later recalled evaluating the track as nonthreatening based on its calculated closest point of approach (to his ship), its lack of detected radar emissions (which on board the Vincennes could be interpreted as control by a targeting aircraft), the lack of previous experience of F-14 antiship attacks, and on precedent. Sides was far enough from the Vincennes not to be involved in the surface action. Subsequent evaluation of the Vincennes’s tapes showed that the TIC was sufficiently insistent on his altitude data that all personnel in the CIC accepted it, even though the radar itself was receiving different data.

10. This situation is typical of air-defense missiles. They must accelerate to a sufficient speed for enough air to flow over their control surfaces. That is why guns are generally used for short-range defense.

11. Although within the corridor (and corridors cover about half the Gulf), Flight 655 was not keeping rigidly to the centerline, as airliners tend to do. It was reported—incorrectly—to be diving and accelerating. Its reported altitude was lower than that of most commercial flights, and its flight pattern did not seem to match those of commercial flights. The Vincennes’s CIC also noted that the ship’s SLQ-32 intercept receiver did not pick up the characteristic signals of an airliner weather radar.

12. The destruction of Pan Am Flight 103 in December 1988 may be a case in point. It turned out that the U. S. embassy in Helsinki had received a vaguely worded threat, which had actually run out some days before the Pan Am airliner was bombed. Relatives of the victims of the bombing were furious that this threat had not been published. They were told that such threats are common (at least one is received daily) and therefore that publication is pointless; all would soon be disregarded, since most prove false.

13. A parallel might be seen in the nuclear attacks that ended the Pacific War. The Japanese government had sacrificed so many of its citizens that it could not easily admit defeat. However, it could have defeat with honor if defeat were enforced by weapons so terrible as to be supernatural. It could be speculated that the current Japanese attitude toward nuclear weapons is based, perhaps unconsciously, on the view that Japan could be defeated in war only by something beyond the pale of normal warfare. Certainly the Ayatollah Ruhollah Khomeini’s speech.

Voir aussi:

The NSA-Crypto AG Sting

For years US eavesdroppers could read encrypted messages without the least difficulty

Ludwig De Braeckeleer

Ohmynews

2007/12/29

For decades, the US National Security Agency (NSA) has been reading effortlessly ultra sensitive messages intercepted from all parts of the world. This extraordinary feat was not the consequence of the work of some genius cyber mathematician. Nor was it the result of the agency dominance in the field of super computers, which allegedly have outpaced their most direct rivals by orders of magnitude. The truth is far simpler and quite troubling. The game was rigged.

For half a century, Crypto AG, a Swiss company located in Zug, has sold to more than 100 countries the encryption machines their officials rely upon to exchange their most sensitive economic, diplomatic and military messages. Crypto AG was founded in 1952 by the legendary (Russian born) Swedish cryptographer Boris Hagelin. During World War II, Hagelin sold 140,000 of his machine to the US Army.

« In the meantime, the Crypto AG has built up long standing cooperative relations with customers in 130 countries, » states a prospectus of the company. The home page of the company Web site says, « Crypto AG is the preferred top-security partner for civilian and military authorities worldwide. Security is our business and will always remain our business. »

And for all those years, US eavesdroppers could read these messages without the least difficulty. A decade after the end of WWII, the NSA, also known as No Such Agency, had rigged the Crypto AG machines in various ways according to the targeted countries. It is probably no exaggeration to state that this 20th century version of the « Trojan horse » is quite likely the greatest sting in modern history.

In effect, US intelligence had spies in the government and military command of all these countries working around the clock without ever risking the possibility of being unmasked.

An Old and Venerable Company

In the aftermath of the Islamic revolution, Iran, quite understandably, would no longer trust encryption equipment provided by companies of NATO countries.

The Swiss reputation for secrecy and neutrality lured Iranians to Crypto AG, an old and venerable company. They never imagined for a moment that, attached to the encrypted message, their Crypto machines were transmitting the key allowing the description of messages they were sending. The scheme was perfect, undetectable to all but those who knew where to look.

Crypto AG, of course, denied the allegations as « pure invention. » In 1994, the company issued a message in the Swiss press, stating that « manipulation of Crypto AG equipment is absolutely excluded. »

On the Wikipedia page of Crypto AG, one can read: « Crypto AG rejected these accusations as pure invention, asserting in a press release that in March 1994, the Swiss Federal Prosecutor’s Office initiated a wide-ranging preliminary investigation against Crypto AG, which was completed in 1997. The accusations regarding influence by third parties or manipulations, which had been repeatedly raised in the media, proved to be without foundation. »

However, meetings between a NSA cryptographer and Crypto AG personnel to discuss the design of new machines have been factually established. The story was also confirmed by former employees and is supported by company documents. Boris Hagelin is said to have acted out of idealism. What is certain is that the deal for Crypto AG was quite juicy. In return for rigging their machines, Crypto AG is understood to have been granted export licenses to all entities controlled by the NSA.

Early Hints

A book published in 1977 by Ronald Clark (The Man Who Broke Purple: The Life of Colonel William F. Friedman) revealed that William F. Friedman, another Russian-born genius in the field of cryptography (he deciphered the Japanese code in World War II) and onetime special assistant to the NSA director, had visited Boris Hagelin in 1957. Friedman and Hagelin met at least on two other occasions. Clark was urged by the NSA not to reveal the existence of these meetings for national security reasons. In 1982, James Bamford confirmed the story in his book on the NSA: The Puzzle Palace. The operation was codenamed the « Boris project. » In effect, Friedman and Hagelin had reached an agreement that was going to pave the way to cooperation of Crypto AG with the NSA.

Despite these very obvious hints, countries such as Iran, Iraq and Libya continued using the Crypto AG machines for encrypting their messages. And so did the Vatican, among many other entities.

Persian Suspicions

In 1987, ABC News Beirut correspondent Charles Glass was taken hostage for 62 days in Lebanon by Hezbollah, the Shi’ite Muslim group widely believed to have been founded by Ali Akbar Mohtashemi, when he was Iranian ambassador to Syria in the early 1980s.

Washington claimed that NSA had intercepted coded Iranian diplomatic cables between Iran’s embassies in Beirut and the Hezbollah group. Iranians began to wonder how the US intelligence could have broken their code.

After the USS Vincennes shot down an Iranian Airbus over the Persian Gulf on July 3, 1988, « Iran vowed that the skies would rain with American blood. » A few months later, on Dec. 21, a terrorist bomb brought down Pan Am Flight 103 over Lockerbie, Scotland.

Once more, NSA intercepted and decoded a communication of Iranian Interior Minister Ali Akbar Mohtashemi linking Iran to the bombing of Pan Am 103.

One intelligence summary, prepared by the US Air Force Intelligence Agency, was requested by lawyers for the bankrupt Pan American Airlines through the Freedom of Information Act.

« Mohtashemi is closely connected with the Al Abas and Abu Nidal terrorist groups. He is actually a long-time friend of Abu Nidal. He has recently paid 10 million dollars in cash and gold to these two organizations to carry out terrorist activities and was the one who paid the same amount to bomb Pan Am Flight 103 in retaliation for the US shoot-down of the Iranian Airbus. »

Moreover, Israeli intelligence intercepted a coded transmission between Mohtashemi in Teheran and the Iranian Embassy in Beirut concerning the transfer of a large sum of money to the Popular Front for the Liberation of Palestine-General Command, headed by Ahmed Jibril, as payment for the downing of Pan Am 103.

The Iranians were now at a loss to explain how Western and Israeli intelligence agencies could so easily defeat the security of their diplomatic traffic. The ease with which the West was reading Iranian coded transactions strongly suggested that some may have possessed the decryption keys.

The Bakhtiar Murder

In April 1979, Shahpour Bakhtiar was forced to leave Iran as the last prime minister of the Shah. He returned to France where he lived in the west Paris suburb of Suresnes. In July 1980, he narrowly escaped an assassination attempt. On Aug. 6, 1991, Bakhtiar and his personal secretary Katibeh Fallouch were murdered by three assassins.

Two of them fled to Iran, but the third, Ali Vakili Rad, was apprehended in Switzerland. One of the six alleged accomplices, Zeyal Sarhadi was an employee of the Iranian Embassy in Berne and a great-nephew of former president of Iran Hasemi Rafsanjani. Both men were extradited to France for trial.

On the day of his assassination and one day before his body was found with his throat slit, the Teheran headquarters of the Iranian Intelligence Service, the VEVAK, transmitted a coded message to Iranian diplomatic missions in London, Paris, Bonn and Geneva. « Is Bakhtiar dead? » the message asked.

Switzerland’s Neue Zurcher Zeitung reported that the U.S. had provided the contents of encrypted Iranian messages to France to assist Investigating Magistrate Jean Louis Bruguiere in the conviction of Ali Vakili Rad and one of his alleged accomplices Massoud Hendi. This information was confirmed by L’ Express.

The NSA interception and decoding of the message led to the identification of the murderers before the murder was discovered. From the Swiss and French press reports, Iranians now knew that British and American SIGINT operators had intercepted and decoded the crucially embarrassing message. Something was definitely wrong with their encryption machines.

The Buehler Arrest

Hans Buehler was a top Crypto AG salesman who had worked at the Zug company for 13 years. In March 1992, Buehler, a strongly built cheerful man in his 50s, was on his 25th trip to Iran on behalf of Crypto AG.

Then, on March 18, he was arrested. Iranian intelligence agents accused him of spying for the United States as well as Germany. Buehler was held in solitary confinement in the Evin prison located in the north of Tehran. He was interrogated everyday for five hours for more than nine months.

« I was never beaten, but I was strapped to wooden benches and told I would be beaten. I was told Crypto was a spy center that worked with foreign intelligence services. »

Buehler never confessed any wrongdoing on his part or on the part of Crypto AG. It appeared that he had acted in good faith and the Iranians came to believe him. « I didn’t know that the equipment was bugged, otherwise the Iranians would have gotten it out of me by their many methods. »

Back to Switzerland

In January 1993, after nine months of detention, Crypto AG [or was it Siemens?] paid US$1 million to secure Buehler’s freedom. During the first weeks after his return to Switzerland, Buehler’s life was once again beautiful. The euphoria did not last long. Once more, his life came to an abrupt change. Crypto fired him and demanded repayment of the $1 million provided to Tehran for his liberation.

Back to Zug, Buehler began to ask some embarrassing questions about the Iranian allegations. And the answers tended to back up Iranian suspicions. Soon, reports began to appear on Swiss television and radio. Major Swiss newspapers and German magazines such as Der Spiegel picked up the story. Most, if not all, came to the conclusion that Crypto AG’s equipment had been rigged by one or several Western intelligence services.

Buehler was bitterly disappointed. He felt nothing short of having been betrayed by his former employer. During all these years, Buehler never thought for a second that he had been unknowingly working for spies. Now, he was sure that he had done so.

Buehler contacted several former Crypto AG employees. All admitted to him, and eventually to various media, that they believed that the company had long cooperated with US and German intelligence agencies.

The Truth Emerges

One of these former engineers told Buehler that he had learned about the cooperation from Boris Hagelin Jr., the son of the company’s founder and sales manager for North and South America. In the 1970s, while stranded in Buenos Aires, Boris Hagelin Jr. confided that he thought his father had been wrong to accept rigging the Crypto AG machines.

Stunned by the revelation, the engineer decided to take this matter directly to the head of Crypto AG. Boris Hagelin confirmed that the encryption methods were unsafe.

« Different countries need different levels of security. The United States and other leading Western countries required completely secure communications. Such security would not be appropriate for the Third World countries that were Crypto’s customers, » Boris Hagelin explained to the baffled engineer. « We have to do it. »

The NSA-Crypto AG Collaboration

A Crypto AG official document describes an August 1975 meeting set up to demonstrate the capacity of a new prototype. The memorandum lists among the participants Nora L. Mackebee, who, like her husband, was an NSA employee. Asked about the meeting, she merely replied: « I cannot say anything about it. »

During the ’70s, Motorola helped Crypto AG in making the transition from mechanical to electronic machines. Bob Newman was among the Motorola engineers working with Crypto AG. Newman remembers very well Mackebee but says that he ignored that she was working for the NSA.

Juerg Spoerndli left Crypto AG in 1994. He helped design the machines in the late ’70s. « I was ordered to change algorithms under mysterious circumstances » to weaker machines, » says Spoerndli who concluded that NSA was ordering the design change through German intermediaries.

« I was idealistic. But I adapted quickly … the new aim was to help Big Brother USA look over these countries’ shoulders. We’d say ‘It’s better to let the USA see what these dictators are doing,' » Spoerndli says.

« It’s still an imperialistic approach to the world. I do not think it’s the way business should be done, » Spoerndli adds.

Ruedi Hug, another former Crypto AG technician, also believes that the machines were rigged.

« I feel betrayed. They always told me that we were the best. Our equipment is not breakable, blah, blah, blah. Switzerland is a neutral country. »

Crypto AG vs. Buehler

Crypto AG called these allegations « old hearsay and pure invention. » When Buehler began to suggest openly that there may be some truth to them, Crypto AG not only dismissed him on the spot, but also filed a legal case against him.

Yet Crypto AG settled the case out of court, in November 1996, before other former Crypto AG employees could provide evidence in court that was likely to have brought embarrassing details to light.

No one has heard from Buehler since the settlement. « He made his fortune financially, » whispers an insider.

A Fuzzy Ownership

The ownership of Crypto AG has been to a company in Liechtenstein, and from there back to a trust company in Munich. Crypto AG has been described as the secret daughter of Siemens but many believe that the real owner is the German government.

Several members of Crypto AG’s management had worked at Siemens. At one point in time, 99.99 percent of the Crypto AG shares belonged to Eugen Freiberger, the head of the Crypto AG managing board in 1982. Josef Bauer was elected to the managing board in 1970. Bauer, as well as other members of Crypto AG management, stated that his mandate had come from the German company Siemens.

The German secret service, the Bundesnachrichtendienst (BND), is believed to have established the Siemens’ connection. In October 1970, a secret meeting of the BND had discussed how the Swiss company Graettner could merge with it. « The Swedish company Ericsson could be influenced through Siemens to terminate its own cryptographic business, » reads the memo of the meeting.

A former employee of Crypto AG reported that he had to coordinate his developments with the « central office for encryption affairs » of the BND, also known as the « people from Bad Godesberg. »

American « watchers » demanded the use of certain encryption codes and the « central office for encryption affairs » instructed Crypto AG what algorithms to use to create these codes.

Bakhtiar Murder Trial

« In the industry everybody knows how such affairs will be dealt with, » says a former Crypto engineer. « Of course such devices protect against interception by unauthorized third parties, as stated in the prospectus. But the interesting question is: Who is the authorized fourth? »

On Dec. 6, 1994, a special French terrorism court convicted two Iranians of murdering Bakhtiar. Vakili Rad was sentenced to life in prison. But, to the dismay of all observers, Sarhadi was acquitted.

« Justice has not been entirely served for reasons of state, » complained Bakhtiar’s widow.

It appears indeed that France, Switzerland, the German BND and the NSA decided to let Sarhadi go free in order to preserve the « secrecy » of the Crypto AG cooperation with the NSA.

In 1991, the US and the U.K. indicted two Libyans for the bombing of Pan Am 103. To the surprise of many observers, the indictment did not mention those believed to have contracted the act of terror in spite of the fact that their guilt had been established by the interception of official communications by several intelligence agencies.

To many observers, justice was not served at the Lockerbie trial. Could it be that the US and U.K. governments decided to sacrifice the truth in order to preserve the (in)efficiency of their intelligence apparatus?

Ludwig De Braeckeleer has a Ph.D. in nuclear sciences. He teaches physics and international humanitarian law. He blogs on « The GaiaPost. »

Publié par jcdurbant

Publié par jcdurbant  Le passé est un pays étranger. Ils font les choses différemment là-bas.

Le passé est un pays étranger. Ils font les choses différemment là-bas.

Oser parler de conquête sociale comme on l’a fait en 1983 à propos de la retraite à 60 ans est une véritable supercherie. Depuis quand remporte-t-on des victoires sociales sur ses enfants? En fait, la génération au pouvoir a décidé de s’octroyer cinq ans d’oisiveté supplémentaires aux frais de ses enfants!

Oser parler de conquête sociale comme on l’a fait en 1983 à propos de la retraite à 60 ans est une véritable supercherie. Depuis quand remporte-t-on des victoires sociales sur ses enfants? En fait, la génération au pouvoir a décidé de s’octroyer cinq ans d’oisiveté supplémentaires aux frais de ses enfants!

Two all-beef patties, special sauce, lettuce, cheese, pickles, onions on a sesame-seed bun. (1975 jingle),

Two all-beef patties, special sauce, lettuce, cheese, pickles, onions on a sesame-seed bun. (1975 jingle),

Je vous apporte, Messieurs, une cocarde qui fera le tour du monde et une institution civique et militaire qui doit triompher des vieilles tactiques de l’Europe et qui réduira les gouvernements arbitraires à l’alternative d’être battus s’ils ne l’imitent pas et renversés s’ils osent l’imiter.

Je vous apporte, Messieurs, une cocarde qui fera le tour du monde et une institution civique et militaire qui doit triompher des vieilles tactiques de l’Europe et qui réduira les gouvernements arbitraires à l’alternative d’être battus s’ils ne l’imitent pas et renversés s’ils osent l’imiter.